子域名探测方法大全 |

您所在的位置:网站首页 › git mixue › 子域名探测方法大全 |

子域名探测方法大全

|

子域名探测方法

在线接口

暴力枚举

搜索引擎

Certificate Transparency(证书透明)

Subject Alternate Name (SAN) - 主题备用名称

Public datasets(公开数据集)

信息泄露

内容解析(HTML,JavaScript,文件)

DNS解析

区域传送

DNS aggregators(DNS聚合器)

DNS Cache Snooping(域名缓存侦测)

Alterations & permutations(换置 & 排序)

DNSSEC(Domain Name System Security Extensions),DNS安全扩展,DNSSEC区域漫步

CSP HTTP首部

SPF记录

虚拟主机爆破

ASN发现

爬虫 Scraping(抓取)

子域名探测

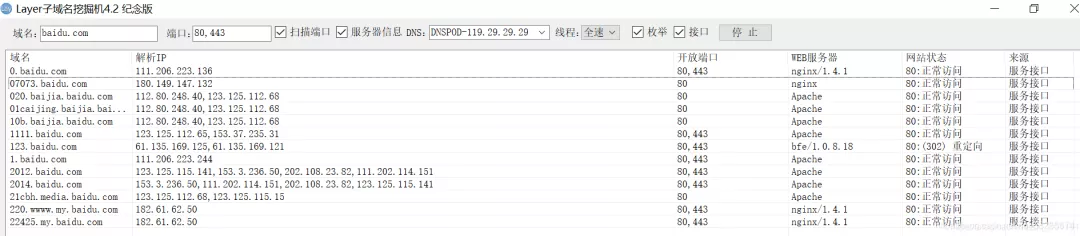

通过收集子域名信息来进行渗透是目前常见的一种手法。 子域名信息收集可以通过手工,也可以通过工具,还可以通过普通及漏洞搜索引擎来进行分析。 在挖SRC漏洞时,子域名信息的收集至关重要! 为什么要进行子域名探测?子域名探测可以帮我们发现渗透测试中更多的服务,这将增加发现漏洞的可能性 查找一些用户上较少,被人遗忘的子域名,其上运行的应用程序可能会使我们发现关键漏洞 通常,同一组织的不同域名/应用程序中存在相同的漏洞 子域名中的常见资产类型一般包括办公系统,邮箱系统,论坛,商城等,其他管理系统,网站管理后台等较少出现在子域名中 子域名探测方法大全 在线接口https://crt.sh/ https://censys.io/ https://transparencyreport.google.com/https/certificates https://dnsdumpster.com/ https://hackertarget.com/find-dns-host-records/ https://x.threatbook.cn/ https://www.virustotal.com/gui/home/search https://phpinfo.me/domain/ https://site.ip138.com/baidu.com/domain.htm https://www.t1h2ua.cn/tools/ http://tool.chinaz.com/subdomain/ https://spyse.com/site/not-found?q=domain%3A"github"&criteria=cert 暴力枚举Layer子域名爆破机 Layer是windows下的一款子域名探测工具,其工作原理是利用子域名字典进行爆破,使用简单容易上手。

Amass 工具描述:爆破, google, VirusTotal, alt names go get -u github.com/OWASP/Amass/... amass -d target.com -o $outfile Knock 工具描述:AXFR, virustotal, 爆破 apt-get install python-dnspython git clone https://xxx.com/guelfoweb/knock.git cd knock nano knockpy/config.json # |

【本文地址】